警惕!远程控制黑产的“三板斧”——从生成到渗透的灰色链条

在网络安全的暗面,一条依托远程控制工具的黑产链条正悄然运转。以下三张截图,为我们揭开其“三板斧”式的犯罪逻辑,也敲响个人与企业信息安全的警钟。

一、“客户端生成器”:恶意程序的“兵工厂”

第二张图里的“创建客户端”界面,是黑产打造攻击武器的“兵工厂”。攻击者填入域名IP(139.224.53.209 )、设置端口(34864 ),就能将恶意代码打包成“sainbox.exe”。通过“网络文件捆绑”,它能伪装成正常软件(比如绑定热门游戏辅助、办公工具 ),一旦受害者下载运行,就会在电脑里“种”下后门——这是黑产突破防线的第一步:用伪装程序渗透设备 。

![图片[1]-远程控制黑产“三板斧”:从程序生成到隐私窃取的灰色路径-泡芙网络](http://toxlq.cn/wp-content/uploads/2025/06/微信图片_20250615041329.png)

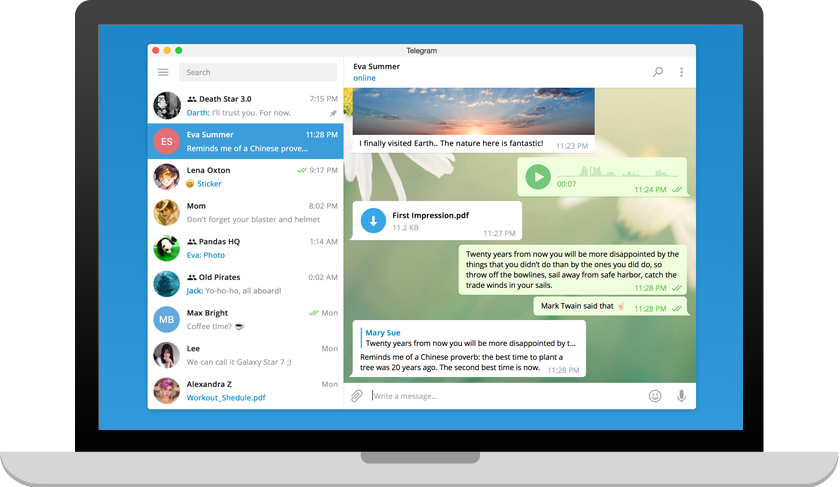

二、“社交场景渗透”:趁虚而入的“温柔刀”

第三张图中,远程管理系统与“和平精英”游戏房间(女芯饱饱)的叠加,暴露了黑产的渗透套路。他们利用社交平台的“熟人信任”“兴趣社群”,把带恶意程序的文件包装成“游戏福利”“内部辅助”,借聊天窗口、群文件悄悄传播。当玩家为“画质优化”“账号解封”点击下载,远程控制的“种子”就埋进了设备——这是黑产的第二步:借社交场景扩大感染面 。

![图片[2]-远程控制黑产“三板斧”:从程序生成到隐私窃取的灰色路径-泡芙网络](http://toxlq.cn/wp-content/uploads/2025/06/9d12bd6a389ef8d62432153b01019c8.png)

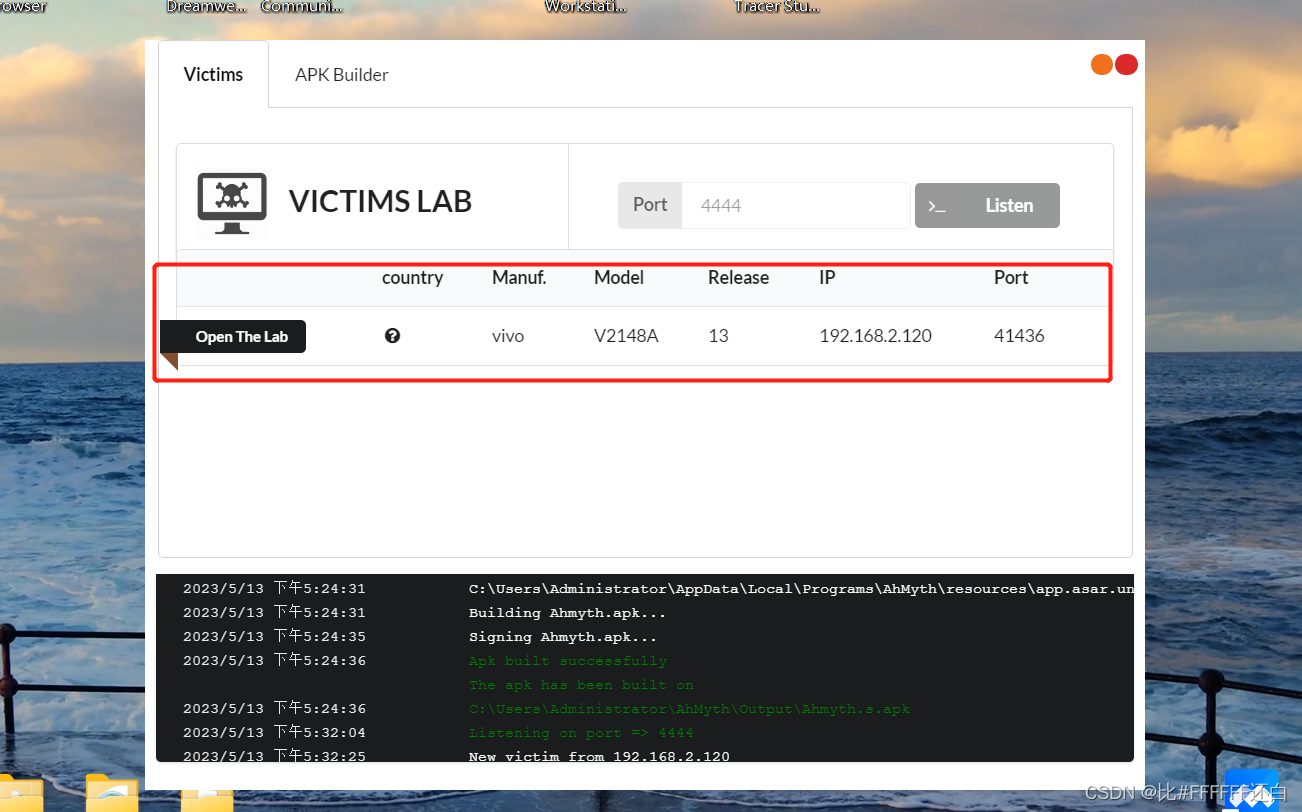

三、“远程监控台”:隐私窃取的“透视镜”

第一张图的“摩纳哥远程管理系统”界面,是黑产收割数据的“监控台”。一旦恶意程序运行,攻击者就能通过“文件管理”翻阅隐私、用“远程桌面”监视操作,甚至借助“键盘记录”窃取账号密码。系统日志里的“主机上线”“监听成功”,不是企业运维的正常记录,而是黑产掌控受害者设备的“胜利宣告”——这是黑产的第三步:深度窃取数据、控制设备 。

![图片[3]-远程控制黑产“三板斧”:从程序生成到隐私窃取的灰色路径-泡芙网络](http://toxlq.cn/wp-content/uploads/2025/06/微信图片_20250615041628-1024x455.png)

从“武器制造”到“场景渗透”,再到“数据收割”,这条黑产链条利用远程控制工具的技术特性,将社交信任、游戏需求变成“突破口”。对普通用户而言,别信陌生程序的“甜头”;对企业来说,需加固网络防护、监测异常进程——毕竟,在网络安全的战场,“警惕”与“技术防御”,才是斩断黑产链条的利刃。

若聚焦 个人隐私泄露风险 ,可突出工具对普通用户的危害:

当远程控制盯上你的电脑——从三张截图看隐私“失守”路径

打开电脑打游戏、逛社交平台,看似平常的操作,却可能让你的隐私暴露在陌生人眼前。三张截图,撕开了远程控制黑产窃取隐私的隐蔽路径,每一步都藏着对个人信息的威胁。

一、“恶意程序”:悄悄潜入的“间谍”

第二张图里,攻击者用“创建客户端”工具,把恶意代码伪装成“sainbox.exe”。它可能混在“游戏补丁”“聊天软件升级包”里,一旦你放松警惕点击安装,这个“间谍程序”就会静默运行:在后台连接攻击者的服务器(域名IP 139.224.53.209 ),打开34864端口当“通道”——你的电脑,就此向陌生人“开门”。

二、“社交+游戏”:藏在日常里的“陷阱”

第三张图中,远程管理系统和“和平精英”游戏房间(女芯饱饱)重叠,暴露了黑产的“生活化渗透”。他们在游戏社群发“免费皮肤工具”、在社交平台传“聊天增强插件”,利用你对“便利”“福利”的期待,让恶意程序借“日常需求”潜入。当你以为在优化游戏体验,实则把电脑的“控制权”拱手相让。

三、“远程监控”:被扒光的隐私

第一张图的管理系统界面,是攻击者监视你的“全景镜头”。他们能通过“文件管理”翻遍你的照片、文档,用“视频查看”偷窥桌面,甚至靠“键盘记录”截获银行卡密码、社交账号。系统日志里的“主机上线”,不是普通的运维记录,而是你被“实时监视”的开始——从聊天内容到工作资料,你的隐私在陌生人眼里“透明化”。

从程序伪装到场景渗透,再到全盘监控,远程控制黑产把“日常使用”变成“隐私漏洞”。对用户而言,“不碰陌生程序”是底线,“定期查后台进程”是防线——毕竟,在网络世界,你的每一次“点击”,都可能决定隐私是“安全上锁”还是“彻底失守” 。

看你文章想侧重 黑产技术揭秘 还是 用户防范科普 ,这两个方向可灵活调整,需要其他角度(比如企业安全、法律打击 )也能接着拓展~

暂无评论内容